به گزارش

گرداب، آزمایشگاه امنیت سایبری کسپرسکی در گزارشی از حملات (APT)سنگین بر سازمان های صنعتی غرب آسیا و علی الخصوص ایران خبر داد.

این حملات که از سوی یک گروه هکری جدید به نام (WildPressure) از سال ۲۰۱۹ تا کنون فعال بوده اند با بهره گیری از تروجان درب پشتی ابزار (C++) عملیات های خود را علیه ایران اجرا شده است. لازم به ذکر است که شرکت امنیتی کسپرسکی ابزار مورد استفاده یاد شده را میلوم (Milum) نامیده است. دلیل نام گذاری این ابزار از سوی کسپرسکی، نام فایل اجرایی این تروجان –Milum46_Win32.exe- بوده است.

بر اساس گزارش کسپرسکی اولین نشانه های آلودگی ناشی از ابزار میلوم در آگوست 2019 شناسایی شده است. این در حالی است که آزمایشگاه امنیت سایبری نام برده پس از تحقیقات بیشتر پی برد که میلوم از اواخر ماه می نیز فعال بوده است.

کسپرسکی همچنین اضافه کرده است که تحلیل های این آزمایشگاه سایبری نشان می دهند که حملات (APT) نامبرده هیچ وجه تشابهی با دیگر حملات (APT) ندارند.

دنیس لگزو (Denis Legezo) محقق ارشد بدافزاری در آزمایشگاه کسپرسکی در سخنانی اظهار داشت:

" موتور شناسایی و انتساب تهدیدات ما در کسپرسکی هیچ شباهتی در کدهای این گروه هکری با دیگر کمپین ها یافت نکرده است. "

وی همچنین افزود:

" واقعیت امر این است که سه نمونه منحصر به فرد از اهداف تنها در یک کشور بوده است. "

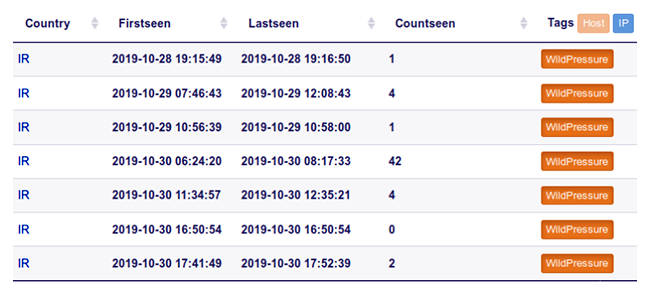

بر اساس اسکرین شاتی که کسپرسکی امروز منتشر کرد مشخص می شود که منظور از کشور اشاره شده از سوی کارشناس این آزمایشگاه ایران بوده است.

آی پی های مشخص شده در تصویر حاکی از ارتباط اهداف ایرانی به سرورهای فرماندهی و کنترل میلوم در سپتامبر 2019 است.

این اولین باری نیست که حملات (APT) ایران را هدف قرار داده و زیرساخت های صنعتی کشور را با اختلال مواجه کرده اند. حمله استاکس نت که همچنان تا امروز بسیاری از کارشناسان از آن به عنوان یکی از بزرگترین حملات سایبری تاریخ یاد می کنند از سوی دولت ایالات متحده و رژیم صهیونیستی به صورت مشترک اجرا شد.