به گزارش گرداب، حمله اخیر به پایگاه دادههای اسنپفود بار دیگر خطر حملات سایبری را به جامعه ایران گوشزد کرد. حملات سایبری این روزها میتوانند منبع راحتی برای به دست آوردن اطلاعات شهروندان باشند. یکی از شیوههایی که مجرمان سایبری از آن استفاده میکنند، حملات باجافزاری است که در طی آن با نفوذ به پایگاه داده برای دسترسی مجدد کاربران به آن دادهها و یا عدم انتشار آنها از شرکتها درخواست پول میکنند.

در صورتی که این حملات به زیرساختهای حیاتی کشور انجام شود، مسئولیت مقابله با آنها به مرکز راهبردی افتا ریاستجمهوری محول شده است. اما در صورتی که این حملات شرکتهای خصوصی و افراد را هدف قرار دهد، پلیس فتا موظف به ارائه خدمات است. به بیان دیگر در صورتی که کسبوکار شما قربانی حملات باجافزاری شد بهترین کار برقراری ارتباط با پلیس فتا است.

همچنین همه کسبوکارهایی که دادههای شهروندان را ذخیره میکنند، باید بدانند که نسبت به امنیت این دادهها مسئولند و موظفند اقدامات لازم را انجام دهند که هکرها نتوانند اطلاعات آنها را در اختیار بگیرند.

موسسه امنیت سایبری کسپرسکی هم در یادداشتی توضیح میدهد که در برابر قرار گرفتن اطلاعات شرکتمان در فضای دارک وب باید چه کار کنیم. مطالعه این یادداشت با در نظر گرفتن نکات فوق میتواند مفید باشد.

«پایگاه رسانهای گرداب جهت آگاهی و افزایش دانش مخاطبان خود به ترجمه و انتشار مطالبی در حوزههای مختلف فناوری اقدام میکند. انتشار مطالب به معنای تایید محتوای آن نیست».

هر سال نشت اطلاعاتی زیادی رخ میدهد که بزرگترین نقضها و هکها توجه رسانهها را به خود جلب میکنند (مانند نقض دادههای Optus و Medibank، نقض دادههای توییتر و توافق Rockstar و Uber در سال ۲۰۲۲ و OpenAI، MailChimp و T-Mobile در سال ۲۰۲۳).

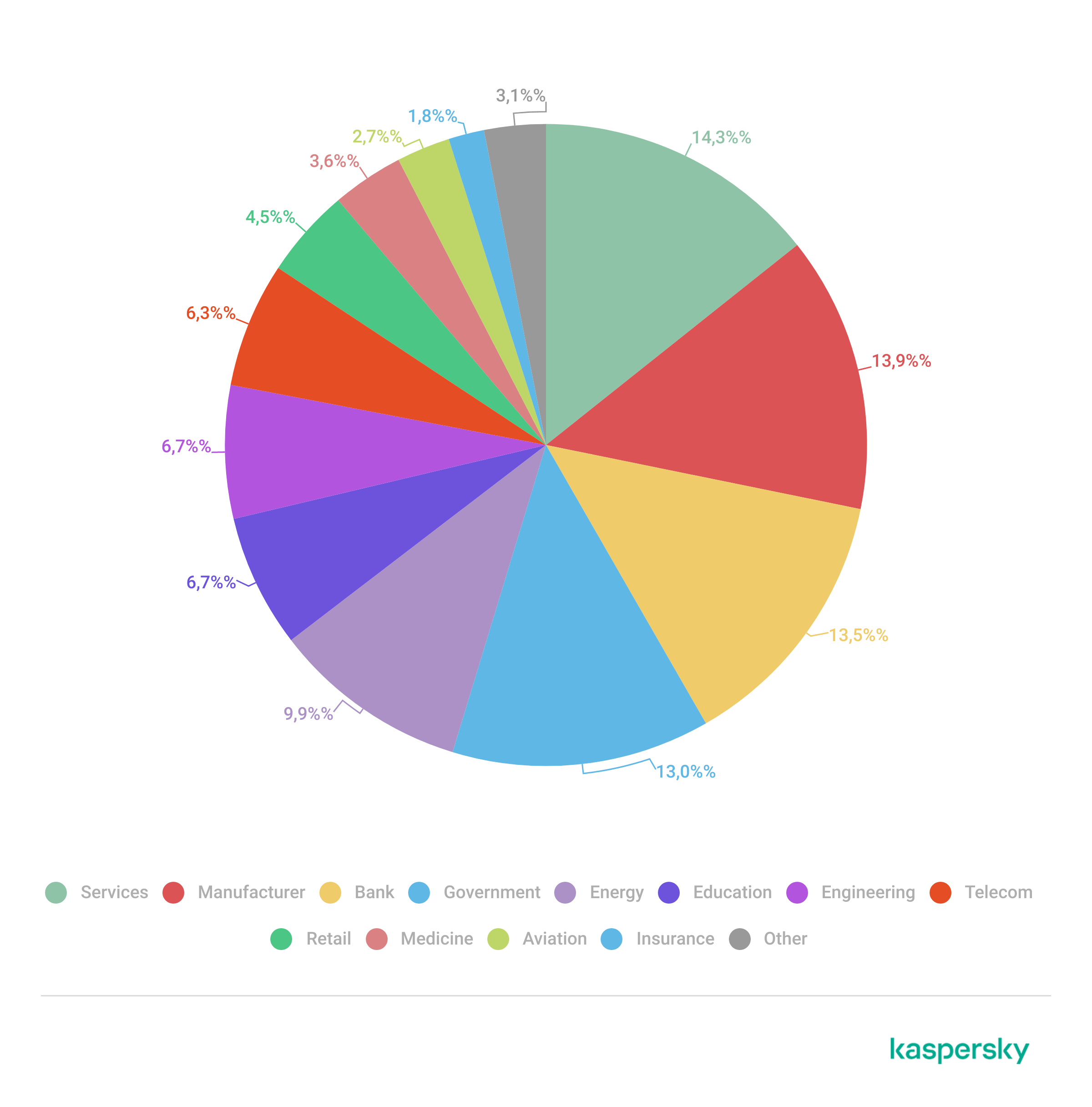

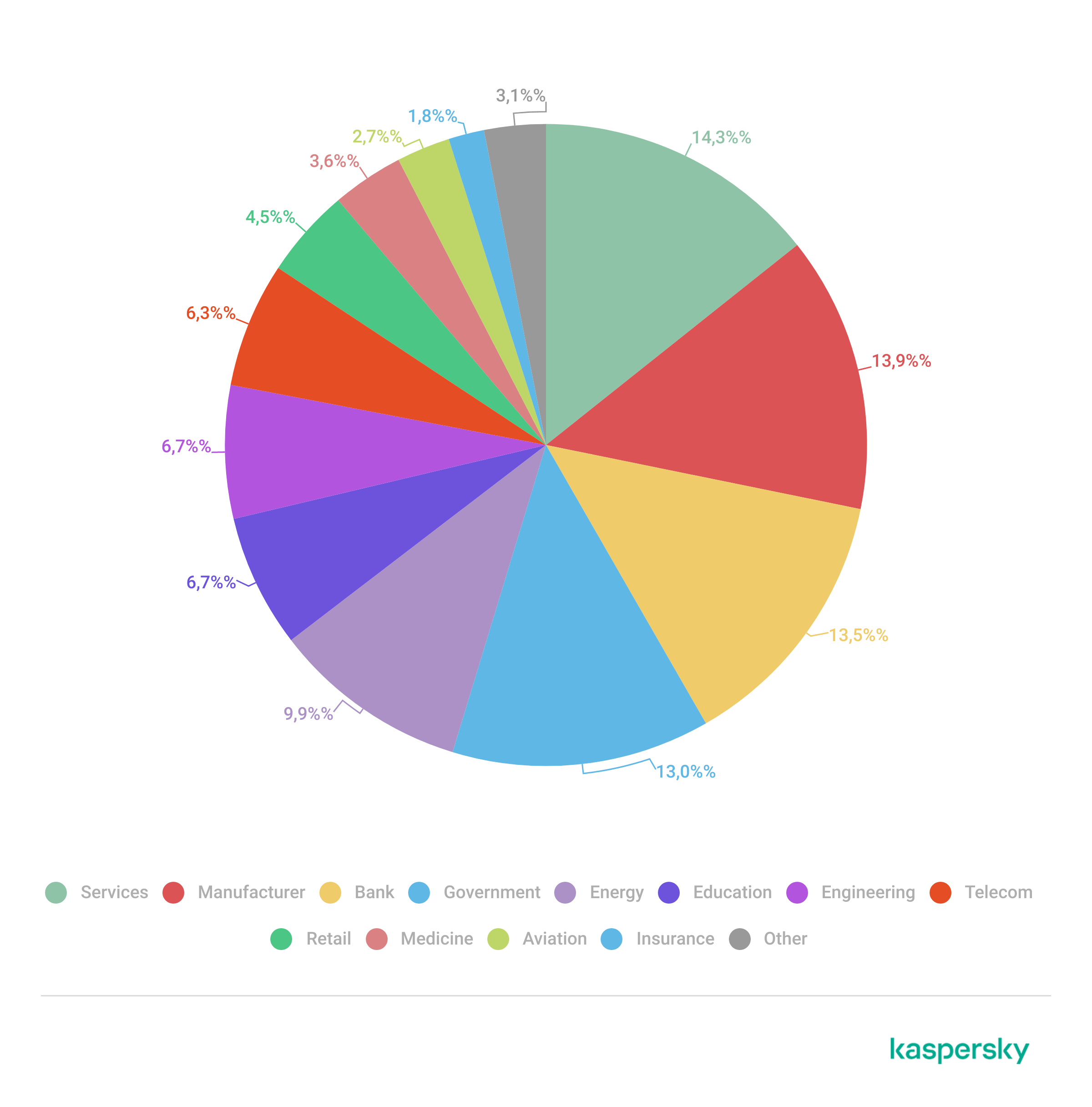

ما آیا ما واقعاً از مقیاس واقعی تهدید آگاه هستیم؟ برای پی بردن به این موضوع، در سال ۲۰۲۲ فهرستی از ۷۰۰ شرکت در سراسر جهان از صنایع مختلف تهیه کردیم: صنعتی، مخابراتی، مالی، خرده فروشی و غیره. سپس ما در دارک نت جستجو کردیم و سعی کردیم به این سوال پاسخ دهیم که «چقدر احتمال دارد این شرکتها دچار نقض شده باشند؟»

در جریان این تحقیق، متوجه شدیم که پستهای رایج حول فروش حسابها، پایگاههای اطلاعاتی داخلی و اسناد به خطر افتاده، همراه با دسترسی به زیرساختهای شرکتی در چرخش هستند. در حالی که دارک نت فروش انواع دادههای مختلف را تسهیل میکند، مانند اطلاعات کارت بانکی، گواهینامه رانندگی و عکسهای شناسایی و غیره. تمرکز ما در این مقاله بر روی سه تهدید ذکر شده خواهد بود که به ویژه به شرکتها مرتبط است. در نتیجه تحقیقات، متوجه شدیم که از ۷۰۰ شرکت، ۲۲۳ شرکت در دارک نت در موضوعات مختلف مربوط به نقض داده لیست شده است.

توزیع صنایع در سال ۲۰۲۲

از نظر آماری، به این معنی است که از هر سه شرکت، یکی از آنها در پستهای دارک نت مرتبط با فروش دادهها یا دسترسیها ارجاع داده شده است، در حالی که از اخبار میدانیم که حتی شرکتهایی با سطح بلوغ امنیت سایبری بالا هک شدهاند. در ادامه مقاله، ما یک نمای کلی آماری ارائه میکنیم که شامل تمام پستهای دارک نت در مورد فروش، خرید یا توزیع رایگان حسابهای در معرض خطر، دادههای ناشی از نقضها و دسترسیهای شرکتی از ژانویه ۲۰۲۲ تا نوامبر ۲۰۲۳ است. این تجزیه و تحلیل فراتر از محدوده شرکتهای ذکر شده در این مطالعه است.

نشت دادهها

نشت دادهها اطلاعات محرمانه و حساس را افشا میکند و میتواند مشکلات بزرگی ایجاد کند. رایجترین مثال، پایگاههای اطلاعاتی و اسناد داخلی هستند، زیرا هر شرکتی با هر اندازهای با دادههای محرمانه که دارای قیمت است، کار میکند. این نشت اطلاعاتی میتواند بر خود شرکت، کارمندان و مشتریان تأثیر بگذارد. طبق گزارش Kaspersky DFI Portal، هر ماه حدود ۱۷۰۰ پست منحصربفرد مربوط به فروش، توزیع یا خرید نشت دادهها در دارک نت ظاهر میشود.

تعداد پیامهای مربوط به فروش / خرید پایگاه داده، ژانویه ۲۰۲۲ – نوامبر ۲۰۲۳

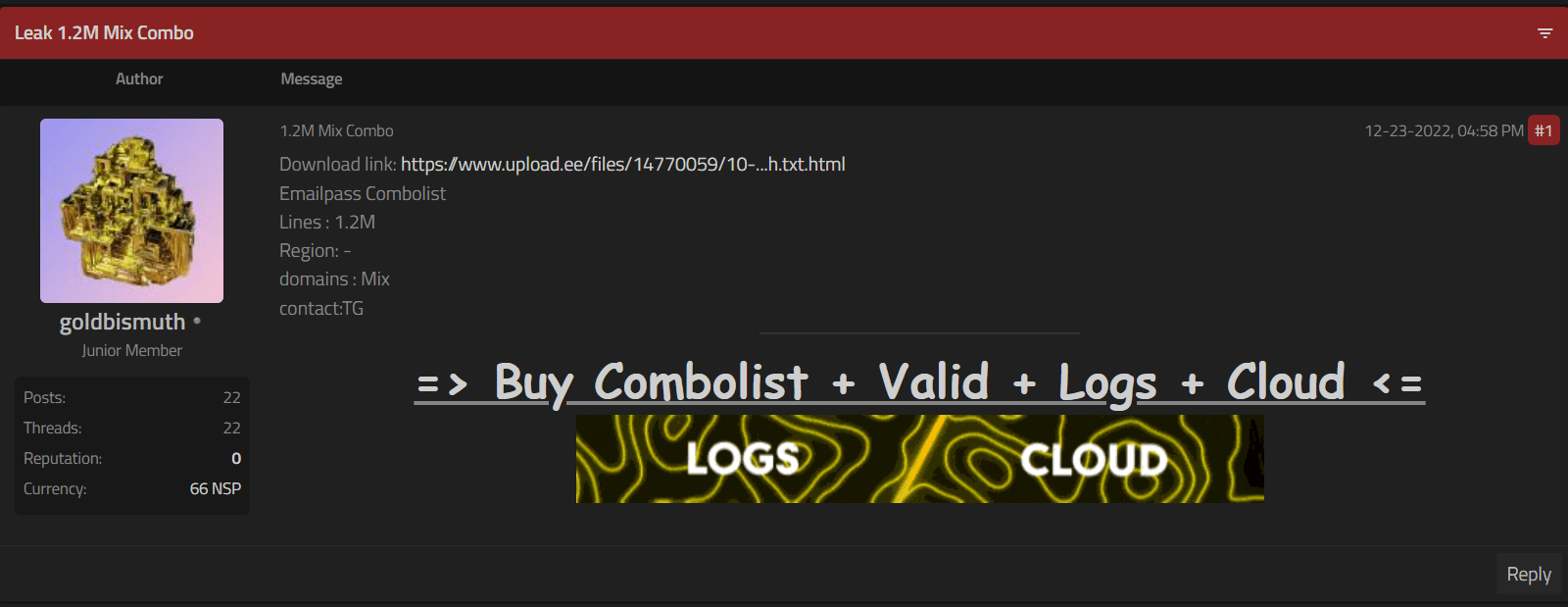

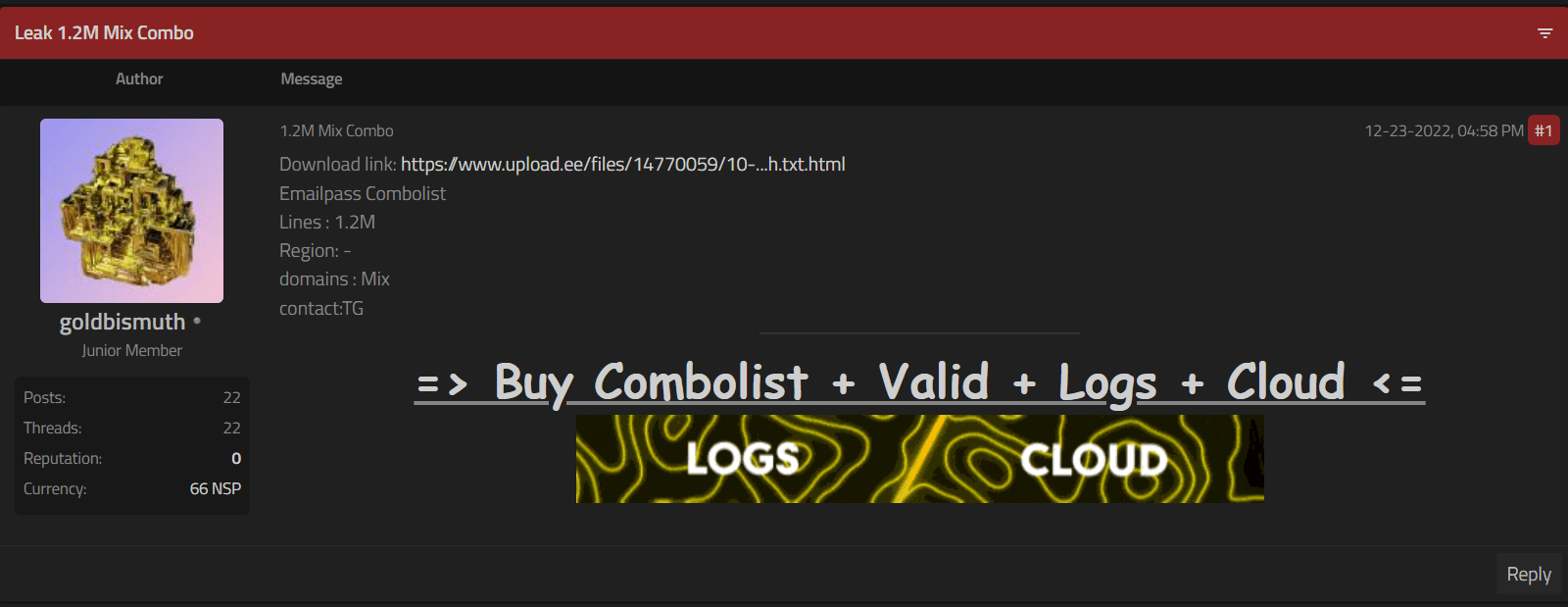

لازم به ذکر است که هر پیام نشاندهنده یک نشت منحصر به فرد به روز نیست. برخی از آنها تبلیغات مکرر در همان نشت هستند. برخی از پایگاههای داده را میتوان ادغام کرد یا بر اساس کشور تقسیم کرد و به عنوان یک پایگاه کاملاً جدید ارائه شده یا به عنوان Combolist عرضه کرد.

نمونهای از پیشنهاد Combolist

دیگر انواع پرطرفدار نشتهای چرخشی، پایگاههای داده با دادههای عمومی خراششده، مانند نامها، شناسههای پروفایل و ایمیلهای شبکههای اجتماعی محبوب هستند. آنها در جامعه مجرمان سایبری به عنوان منبعی ارزشمند برای توسعه یک حمله معتبر باقی میمانند. در سال ۲۰۲۱، اطلاعات شخصی بیش از ۷۰۰ میلیون کاربر لینکدین و ۵۳۳ میلیون کاربر فیسبوک پاک شده و در دارک نت پست شد.

نمونهای از توزیع پایگاه داده لینکدین که فاش شده (عکس از پرتال اطلاعاتی دیجیتال ردپای کسپرسکی گرفته شده است).

دسترسیهای زیرساختی

یکی دیگر از انواع محبوب دادههای فروخته شده در دارک نت، دسترسیهای زیرساختی است. قبلاً یک تحقیق مستقل در مورد این موضوع منتشر کردیم، بنابراین در اینجا فقط نکات اصلی را خاطر نشان میکنیم. دلیل محبوبیت دسترسیهای زیرساخت ساده است: حملات پیچیده تقریباً همیشه شامل چندین مرحله مانند شناسایی، دسترسی اولیه به زیرساخت، دسترسی به سیستمهای هدف و یا امتیازات، و اعمال مخرب واقعی (سرقت دادهها، تخریب یا رمزگذاری و غیره) است. مراحل مختلف به تخصصهای متفاوتی نیاز دارند، بنابراین مجرمان سایبری اغلب دارای تخصص هستند و کسی که به راحتی میتواند دسترسی داشته باشد ممکن است در توسعه حمله با مشکلاتی روبرو شود. در این حالت، خریدن دسترسی اولیه، حمله را ساده میکند و برای مجرمان سایبریِ باتجربه مقرون به صرفه است. برای کسبوکاری که میخواهد خطرات مربوط به فروش دسترسی به زیرساخت را کاهش دهد، اولین چالش این است که در مورد فروش، اطلاعات کسب کند. تفاوت بزرگ این نوع داده در مقایسه با انواع دیگر این است که مجرمان سایبری ترجیح میدهند نام شرکت را در پیام ذکر نکنند تا دسترسی را از دست ندهند. حتی اگر کسی نامی را ذکر کند، افراد دیگری همیشه آنجا هستند تا به همکاران غافل خود توصیه کنند که اطلاعات اضافی را به اشتراک نگذارند.

کامنت پستی که دسترسی را برای فروش ارائه میدهد

در این صورت، چگونه این تهدید را ردیابی میکنید؟ ویژگیهایی وجود دارد که مجرمان سایبری معمولاً در پیام قرار میدهند، مانند موقعیت جغرافیایی، صنعت، اندازه شرکت و درآمد سالانه.

چند نمونه از پیامهای یک سازمان با ویژگیهای شرکتها

در سال ۲۰۲۲، ما حدود ۳۰۰۰ پیشنهاد زیرساخت منحصر به فرد را پیدا کردیم. تا نوامبر ۲۰۲۳، ما در حال حاضر بیش از ۳۱۰۰ پیشنهاد پیدا کردهایم. به طور معمول، دسترسی هک شده به زیرساختهای شرکتی شامل حسابهای یک سرویس VPN شرکتی و برخی از سرورها یا میزبانها در شبکههای داخلی است (به طور کلی، دسترسی از طریق Web Shells یا RDP انجام میشود).

تعداد پیامهای ارائهدهنده دسترسی به زیرساخت، ژانویه ۲۰۲۲ - نوامبر ۲۰۲۳

حسابهای در معرض خطر

دسته دیگری از دادهها وجود دارد که یک یافتهی واقعی برای دستیابی به دسترسی اولیه بوده، که همان حسابهای در معرض خطر است. با توجه به منبع، ما تمام حسابهای در معرض خطر را به سه دسته تقسیم میکنیم:

- نشتهای عمومیای که به صورت آزادانه در جامعه مجرمان سایبری توزیع میشوند.

- نشتهایی با دسترسی محدود که در جمع هکرها و چتهای خصوصی فروخته میشوند. گاهی اوقات اینها فقط پایگاه دادههای کوچکی هستند که حاوی اطلاعات تایید نشده هستند که حتی میتوانند تولید هم شوند.

- حسابهای به خطر افتاده کاربران که از گزارشهای بدافزار در انجمنهای دارک نت منتشر شده.

چنین اعتبارنامههایی به دلیل سارقان اطلاعاتی مانند VIDAR و REDLINE در دسترس قرار میگیرند که اکنون از طریق Malware-as-a-Service در جامعه مجرمان سایبری به راحتی قابل دسترسی هستند.

در نگاه اول، هیچ نکتهای برای مجرمان سایبری وجود ندارد که اعتبار را به صورت رایگان به اشتراک بگذارند. با این حال، آنها اگر دیگر به دادهها نیاز نداشته باشند و بخواهند نرخ خود را در میان جامعه مجرمان سایبری در یک انجمن خاص دارک نت افزایش دهند، میتوانند این کار را انجام دهند و به صورت رایگان منتشر کنند. همچنین، آنها میتوانند برخی از پروندههای ورود به سیستم بدافزار حاوی حسابهای به خطر افتاده را منتشر کنند تا فروش بعدی را اعلام کنند.

هر سه نوع اطلاعات فاش شده شرکتها را تهدید میکند، چون علیرغم ممنوعیتها، کارمندان از آدرسهای ایمیل شرکتی برای ثبت نام در وبسایتهای شخص ثالث استفاده میکنند. در یک سناریوی معمولی، کارمندان شرکت از رمز عبورهای یکسانی برای سرویسهای خارجی و منابع شرکتی استفاده میکنند، که این موضوع میتواند به مجرمان سایبری کمک کند تا به زیرساختهای شرکت دسترسی غیرمجاز داشته باشند.

بنابراین، چقدر احتمال دارد که دادههای سرقت شده شما در حال حاضر در دارک نت فروخته شود؟ و با آن چه باید کرد؟ در صورت نشتی، زمانی برای پشیمانی از کنترلهای امنیتی محقق نشده یا عدم انجام آموزش امنیت اطلاعات وجود ندارد. شناسایی سریع تهدید و طرح پاسخ مناسب به حادثه میتواند وضعیت را خنثی کند یا حداقل آسیب را کاهش دهد.