فضای مجازی از نبود قوانین بینالمللی رنج میبرد و برخی دولتها از نرمافزارهای جاسوسی علیه دیگر کشورها استفاده میکنند. نمونه آن ویروس استاکسنت بود که برنامه هستهای ایران را مورد حمله قرار داد.

گرداب- جاسوسی مجازی (Cyber espionage) به اقدام و عمل برای به دست آوردن اطلاعاتی اشاره دارد که بدون کسب اجازه از دارنده اطلاعات که ممکن است شخص حقیقی یا حقوقی باشد، صورت میپذیرد. این اطلاعات ممکن است که اطلاعات معمولی شخصی یا اطلاعات طبقهبندی شده باشند. این اطلاعات معمولاً از رقبای تجاری، دشمنان نظامی، دولتها و گروههای سیاسی از راه اینترنت و یا شبکههای رایانهای و یا رایانههای شخصی به وسیله تکنیک "شکستن" (crack) و یا بهوسیله نرمافزارهای جاسوسی صورت می پذیرد. عمل جاسوسی ممکن است بهوسیله دسترسی به پایگاه دادههای اینترنتی (که بیشتر در کشورهای غربی و ایالات متحده قرار گرفته است) باشد و یا به صورت ساده دسترسی پیدا کردن به رایانههای شخصی و یا به وسیله هکرها و یا نرمافزارها باشد. به تازگی نوع جدیدی از جاسوسی اینترنتی که به رصد فعالیت کاربران در شبکههای اجتماعی میپردازد نیز صورت می گیرد.

ابزارهای جاسوسی در فضای مجازی

1. هک

به معنای پیدا کردن یک نقطه ضعف در رایانه و یا شبکههای رایانهای است که به طور معمول به وسیله فردی که دارای اطلاعات زیادی از رایانه است، صورت میپذیرد. هکرینگ در واقع یک خرده فرهنگ است که در غالب فعالیت زیرزمینی رایانه ای شناخته میشود. از هکرهایی که از رایانهها در برابر حملههای امنیتی دفاع میکنند به عنوان هکر "کلاه سفید" و از هکرهای غیرقانونی و خلافکار تحت عنوان هکر "کلاه سیاه" یاد میشود.

یک هکر ممکن است کار جاسوسی و هکینگ را برای بهدست آوردن سود و یا اعتراض و یا به صورت تصادفی انجام دهد. گاهی نیز کار هک برای بهدست آوردن اطلاعات حیاتی است. گاهی نیز تنها هدف هکر این است که به مدیران و کاربران نشان دهند که سیستم آنها قابل هک شدن است. امروزه هکرها بیش از گذشته شناخته شدهاند. وجود گروههای هکر زیرزمینی به عنوان مثال در کشور ما گروه هکرهای "جهاد مجازیگ که یک سایت نظامی صهیونیستی را هک کرد و یا "ارتش سایبری"، میتوان گفت که حداقل، فعالیت هکرهای کلاه سفید در جامعه به رسمیت شناخته شده است.

2. ارائه دهندههای خدمات اینترنتی

"آیاسپی" در واقع سازمان ارائه دهنده خدمات اینترنتی است. این سازمان در واقع یک سازمان خصوصی و غیرانتفاعی است. این سازمان امکان ارتباط باند وسیع را برای اینترنت فراهم میآورد. آیاسپی انواع متفاوتی از دسترسی اینترنتی شامل (dial-up، DSL، ADSL، FTTH، ISDN) را فراهم میآورد. اما این آیاسپی ها امکان رصد اطلاعات منتقل شده از خود را دارند. این امر امکان بالقوهای را برای جاسوسی از اطلاعات، فراهم آورده است. معمولاً بیشتر شرکتهای ارائه دهنده خدمات اینترنتی، در کشورهای غربی فعالیت میکنند.

با آنکه قوانین بسیاری از کشورها امکان مونیترینگ اطلاعات آیاسپیها را نمیدهد اما در مواقعی دولتهای کشورهایی که این سازمانها در آنها قرار دارند به خود اجازه میدهند که به طور رسمی و یا غیررسمی اطلاعات منتقل شده بهوسیله شبکههای اینترنتی سایر کشورها را مورد بازبینی قرار دهند. این امر در زمان بحث مربوط به سایت "ویکی لیکس" نیز مطرح شد که آمریکا به دلیل انتشار اسناد محرمانهاش به وسیله این سایت، خواستار آن شد که ارائه دهندگان خدمات اینترنتی، ارائه سرویس به این سایت را قطع کنند، اما از آنجا که دامنه این سایت در کشور سوئد ثبت شده بود، امکان چنین کاری طبق قوانین کشور سوئد، نبود.

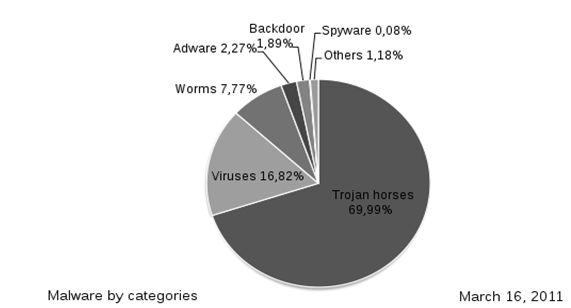

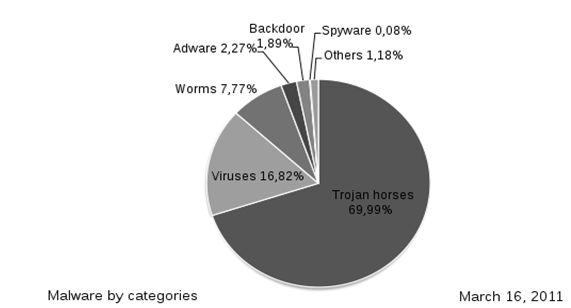

پژوهشها نشان میدهند که جدای از هکرها و موارد احتمالی جاسوسی از راه آیاسپیها، بیشترین موارد جاسوسی اینترنتی به وسیله تروجانها، ویروسها، کرمها، نرمافزارهای جاسوسی، بک دورها و نرمافزارهای تبلیغاتی صورت میپذیرد.

3. نرمافزارهای جاسوسی

اولین بار نام نرمافزار جاسوسی در 1995م. به کار رفت. نوعی از نرمافزارها هستند که بر روی رایانه نصب میشوند و به جمعآوری اطلاعات از رایانه بدون اجازه کاربر میپردازند. اغلب تشخیص و حذف این نرمافزارها مشکل است. معمولاً اطلاعاتی که به وسیله این نرمافزارها جمعآوری میشود، شامل ثبت گشت و گذار کاربر در محیط اینترنت، شناسایی کد رمز عبور کاربر به خصوص در عملیات بانکی و مسیریابی گشت و گذار اینترنتی (pop-up) و ارائه آن به شرکتهای تبلیغاتی است. در واقع بسیاری از نرمافزارهای جاسوسی در زمینه تبلیغات فعال هستند و زمانی که کاربر وارد یک سایت خاص میشود، انواع و اقسام تبلیغات را به صورت ناخواسته بر صفحه رایانهی شما نمایش میدهند. گاهی این تبلیغات، تبلیغات غیراخلاقی و همچنین توهین کننده هستند که به وسیله گروههای افراطی انتشار مییابند. برخی از این نرمافزارهای جاسوسی غیرقانونی هستند که قوانین مربوط به کپی رایت و انتشار مطالب پورنوگرافی را نقض میکنند.

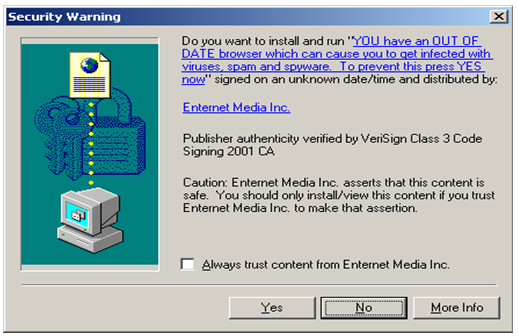

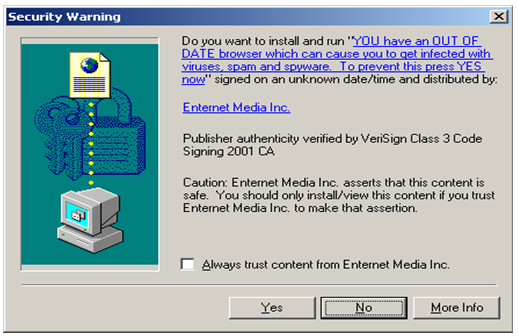

گاهی نیز این نرمافزارها ممکن است در کارکرد رایانه و برنامههای آن اختلال ایجاد کنند. یک تحقیق در سال 2005م. در آمریکا نشان داد که دست کم 61 درصد از رایانههای خانگی مورد مطالعه، به یک نرمافزار جاسوسی آلوده شدهاند و این در حالی بود که 91 درصد از کاربران به هیچوجه از این موضوع اطلاع نداشتند. بسیاری از نرمافزارهای جاسوسی از "جاوا اسکریپت" ویندوز سوءاستفاده میکنند و مجوز نصب خود را بر روی ویندوز میگیرند. نرمافزارهای جاسوسی معمولاً خود را منتشر نمیکنند و سعی ندارند که خود را در رایانههای دیگر قرار دهند و در مواقع نصب نرمافزار بر روی رایانه، کاربر و رایانه را فریب میدهند. شکل زیر در واقع درخواست نصب یک نرم افزار جاسوسی از کاربر است که در قالب مشروع صورت میپذیرد.

این فریب در حالی است که برخی از نرمافزارهای جاسوسی خود را به عنوان نرمافزارهای امنیتی و ضدویروس معرفی میکنند. برخی از نرمافزارهای جاسوسی با تبلیغاتی مانند افزایش سرعت سیستم و افزایش کارایی سیستم، کاربر را فریب میدهند که آنها را بر روی رایانه خود نصب کنند. نرمافزارهای جاسوسی همراه نرمافزارهای دیگر نیز میتوانند نصب شوند و این در حالی است که نرمافزار هدف ممکن است به هیچوجه آسیب رسان نباشد.

گاهی نرمافزار جاسوسی از راه یک حفره امنیتی کار میکند. به این صورت که، زمانی که کاربر در محیط اینترنت به جستوجو میپردازد، نرمافزار جاسوسی مرورگر وب را تحت تأثیر قرار میدهد که به سایتهای خاص برود و برنامههای خاصی را نصب کند. شاید بسیار برای ما در محیط اینترنت اتفاق افتاده باشد که شاهد آن هستیم که مرورگر اینترنت رایانه ما بدون آنکه ما عملی انجام دهیم، صفحات اینترنتی را باز میکند و یا به سایتهای خاصی میرود. برخی از نرمافزارهای جاسوسی نیز "سیستم امنیتی" رایانه را مختل میسازند تا راه را برای حملات بعدی سهل سازند.

برخی از نرمافزارهای جاسوسی نیز به سرقت میپردازند. روش کار آنها به این صورت است که اطلاعات یک تولید کننده نرمافزار را به نام خود تغییر داده و یا از آن نرمافزار به صورتی دیگر سوءاستفاده میکنند و یا نرمافزار را جدا از قوانین مربوط به حق تکثیر انتشار میدهند. برخی تحقیقات نیز نشان دادهاند که نزدیک به 20 میلیون آمریکایی به نوعی قربانی سرقت اطلاعات کاربری خود به وسیله نرمافزارهای جاسوسی شدهاند. نکته جالب در اینجاست که نزدیک 15 درصد از نرمافزارهای جاسوسی خود را به عنوان آنتیویروس معرفی میکنند.

4. اسب تروا

شاید داستان حمله معروف تاریخی "اسب تروا" در یونان را شنیده باشید. اسب غول پیکری که به عنوان پیشکش به آتنیان داده شد اما در واقع یک نفوذگر بود. این برنامههای رایانهای نیز خود را به عنوان سیستم راهانداز معرفی میکنند اما در واقع قصد جاسوسی و کسب اطلاعات از کاربر هدف را دارند. در واقع این برنامه، رایانه میزبان را فریب میدهد.

5. ویروسها

یک برنامه اجرایی است که یک کپی از خودش را در هر سند و برنامهای قرار میدهد. در حالی که برخی از ویروسها بیضرر هستند اما بیشتر ویروسها برای فعالیت رایانه مضر و مخرب هستند.

6. کرمها

کرمها نیز مانند ویروسها، یک برنامه خود تولیدگر هستند. تفاوت کرم با ویروس در این است که کرمها بدون دخالت کاربر عمل میکنند و نیازی نیست که خود را متصل به یک برنامه بسازند.

7. بک دور

در حقیقت یک روش برای دور زدن تأیید هویت برنامهها بر روی رایانه است. وقتی یک سیستم به این برنامه آلوده شود در واقع یک در پشتی (مانند در پشتی خانه) ایجاد میکند و از آن راه به انتقال اطلاعات و یا اجازه برای نصب برنامههای غیرمجاز میدهد و به این صورت اجازه حمله مهاجمان به رایانه فراهم میآید. هکرها به طور معمول "بک دورها" را برای حمله به رایانهها انتخاب میکنند.

8. بستههای اسنیفر

یک برنامه نرمافزاری کاربردی است که در انتقال دادهها در شبکه، درخواست رمز عبور از کاربر میکند.

9. روت کیت

این ابزار در واقع طراحی شده است برای آنکه خود را از دید ابزارهای امنیتی رایانه پنهان سازد و مجموعهای از برنامههاست که برای سرنگونی سیستم کنترلی رایانه از راههای مشروع عمل میکند. معمولاً روت کیت ها مانع از حذف خود به وسیله سیستم میشوند. آنها همان گونه که از نامشان پیداست، به ریشهایترین قسمتهای مدیریتی رایانه دسترسی پیدا میکنند. پیدا کردن روت کیت ها در رایانه بسیار دشوار است زیرا آنها نرمافزارهای شناسایی خود را از کار میاندازند.

این برنامه به طور معمول علاوه بر آنکه به اطلاعات مدیریتی رایانه دسترسی پیدا میکند، باعث آن میشود تا برنامههای جاسوسی و ویروسی به آسانی روی رایانه نصب شوند و همچنین امکان نقض حقوق کپی رایت را در نصب برنامهها و نرمافزارها میدهد. مانند بسیاری از برنامههای جاسوسی، روت کیت ها به سادگی خود را در اینترنت انتشار میدهند.

10. روش اجتماعی

این روش در حقیقت یک نوع فریب است. گاهی هکر در لباس یک حمایت کننده از کاربر میخواهد که به او اطلاعاتی را برای تعمیر رایانهاش بدهد و یا با استفاده از ترفندهایی خود را به عنوان یک ادمین جا میزند و یا یک مأمور دولتی (در این مواقع هکر فرد را تهدید میکند) که نیازمند اطلاعات است. این روش به زرنگ بودن و باهوشی هکر بسیار بستگی دارد و میزان استفاده هکرها از این روش در سطح جهان زیاد است. "فیشینگ" (حمله حقه بازانه) نیز یک نوع از جاسوسی بر مبنای ارتباط اجتماعی است که از راه جلب اعتماد کاربر صورت میپذیرد و مهاجم از این راه به اطلاعات رایانهها دسترسی پیدا میکند. در اینجا رایانه به نوعی به وسیله عامل مهاجم فریب میخورد.

11. کوکیها

کوکیها در واقع به عنوان (HTTP) کوکی و یا (BROWERS) کوکی نیز شناخته میشوند که قسمتی از اطلاعات سایتها هستند که در مرورگر اینترنت رایانه ذخیره میشوند. این مکانیزم در واقع طراحی شده بود تا سایتها از فعالیتهای قبلی کاربران در سایت خود مطلع باشند. این اطلاعات ذخیره شده میتواند سابقه صفحات بازدید شده وب به وسیله کاربر و یا اطلاعات نام کاربری برای برخی سایتها مانند: یاهو میل و یا جی میل، حتی در بازههای زمانی چند ساله باشد. این سیستم با آنکه یک امر ضروری برای سایتها است تا بفهمند که کاربر هنوز در سایت "لاگ این" است یا نه، بحثهای امنیتی زیادی را موجب شده است.

یک هکر به راحتی میتواند به اطلاعات کوکیها دسترسی پیدا کند. از سوی دیگر شرکتهای تبلیغاتی نیز میتوانند فعالیت کاربر را در بازدید تبلیغات و عکسهای تبلیغی رصد کنند و میزان علاقه کاربران به تبلیغات خاص را پیدا کنند. از سوی دیگر همان طور که در بالا نیز ذکر شد، دسترسی به اطلاعات رمز عبور کاربر از راه کوکیها نیز میسر است. اکنون در برخی از کشورها مانند ایالات متحده و اتحادیه اروپا قانونهایی در مورد قرار دادن کوکیها در صفحات وب وجود دارد تا جلوی سوء استفادههای احتمالی و جاسوسی گرفته شود.

12. کلیدهای ورود به سیستم

این برنامه در واقع استفاده از کلیدهای صفحه کلید رایانه را ثبت میکند. این امر باعث میشود تا زمانی که کاربر رمز عبور را وارد میسازد، برنامه از روی کلیدهای مورد استفاده، رمز را تشخیص دهد. بیشتر موارد استفاده از این برنامه مربوط به سوء استفادههای بانکی است.

دو مثال از جاسوسیهای اینترنتی در جهان و ایران

1. ویکی لیکس

"این سایتی است که به وسیله معترضان چینی، روزنامهنگاران و به کمک ریاضیدانان و تکنولوژیهای جدید، در آمریکا، اروپا، استرالیا، تایوان و آفریقای جنوبی، بنیان یافته است." این جملهای است که در زمان ایجاد سایت ویکی لیکس، در سایت قرار گرفت، سایتی که مدتهاست در صدر اخبار بینالمللی جای گرفته است و با افشای اسناد، تحولی در جامعه بینالملل به وجود آورده است که از آن به عنوان 11 سپتامبر اطلاعاتی نام میبرند. ادعا شده که این سایت تا کنون بیش از یک میلیون و دویست هزار سند امنیتی را منتشر کرده است. "جولیان آسانژ" در سال 2007م. مسئول این سایت شد.

نام این سایت از دو کلمه wiki و Leak تشکیل یافته است که wiki به معنای نوعی از سایتها است که محتوای آنها به وسیله مخاطبان و بازدید کنندگانشان ایجاد و تصحیح میشود (مانند سایت Wikipedia که دانشنامهی جهانی اینترنتی مخاطب محور محسوب میشود)، کلمه Leak هم در لاتین به معنای افشا، تراوش و رخنه کردن است. از اقدامهای ویکیلیکس، هک کردن پستالکترونیک "سارا پیلین" و انتشار محتویات آن بود که جنجالهای بسیاری را برانگیخت.

اما آنچه که ویکیلیکس را در صدر اخبار قرار داد از آوریل 2010م. شروع شد و زمانی که سایت ویکیلیکس پست ویدئوییای را در سایت خود قرار داد. محتوای این ویدئو نظرها را به خود جلب کرد. در این ویدئو، بالگرد نیروهای آمریکایی در عراق دو گزارشگر بینالمللی رویترز را که عراقی بودند به اشتباه و در منطقه درگیری با تروریستها، هدف قرار داد. این ویدئو تحت عنوان "آدم کشی موازی" بر روی سایت قرار گرفت.

2. ویروس استاکس نت

این ویروس در اواسط تیرماه ۱۳۸۹ در سراسر جهان انتشار یافت. نخستین بار کارشناسان رایانهای بلاروس متوجه وجود ویروسی شدند که هدف آن سامانههای هدایتگر تأسیسات صنعتی با سیستم عامل ویندوز است. کارشناسان معتقدند طراحان این بدافزار یک منطقه جغرافیایی خاص را مدنظر داشتهاند و طبق گزارش مجله (Business week) هدف از طراحی این ویروس دستیابی به اطلاعات صنعتی ایران بوده است. این ویروس برای جلوگیری از شناسایی شدن خود از امضای دیجیتال شرکت (Realtek) استفاده میکرد. روزنامه "نیویورک تایمز" در تاریخ ۱۶ ژانویه ۲۰۱۱ میلادی، در مقالهای مدعی شد که "اسرائیل استاکسنت را در مرکز اتمی دیمونا و بر روی سانتریفیوژهای مشابهی که ایران از آنها در تأسیسات غنیسازی اورانیوم نطنز استفاده میکند، با موفقیت آزمایش کرده بود." در اواخر ماه مه ۲۰۱۲م. رسانههای آمریکایی اعلام کردند که استاکسنت مستقیماً به دستور "اوباما" رئیسجمهور آمریکا طراحی، ساخته و راهاندازی شده است.

وزیر ارتباطات ایران در آبان ۱۳۸۹ اعلام کرد که رایانههای آلوده شده به این ویروس شناسایی و در مرحلهی پاکسازی قرار دارند. وی همچنین اظهار کرد که منشأ ورود این ویروس به ایران نه از راه شبکه اینترنت بلکه از راه حافظههای جانبی بوده که افرادی از خارج از کشور به ایران آورده و بدون بررسی لازم به رایانههایی در داخل ایران متصل کردهاند. هفتهنامه "اشپیگل" در مقالهای این احتمال را مطرح کرده است که این ویروس ناخواسته به وسیله کارشناسان شرکت "اتم استروی اکسپورت" روسیه و به وسیله یک حافظه جانبی فلش به رایانههای نیروگاه اتمی بوشهر منتقل شده است. به گفته سایت تابناک فرد انتقال دهنده ویروس، جاسوس ایرانی و عضو سازمان مجاهدین خلق ایران است که حافظه را به تجهیزات ایران وارد کرده است.

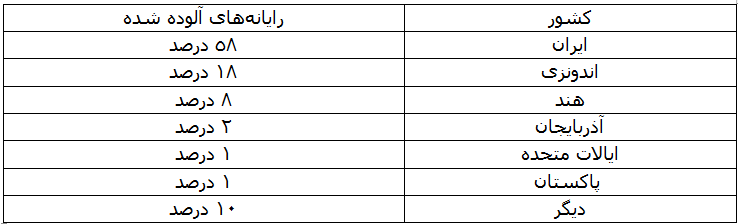

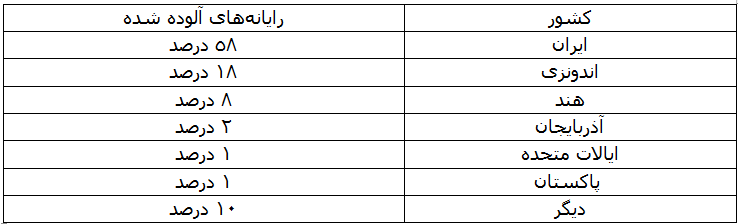

یک مطالعه درباره گسترش استاکسنت که توسط سیمانتک انجام گرفت، نشان داد که کشورهای آسیب دیده اصلی در روزهای اولیه انتشار ویروس، ایران، اندونزی و هند بودند.

روشهای پیشگیری از جاسوسی مجازی

1. رصد آسیبپذیری: شامل بازبینی سیستمهای رایانهای است به صورت دورهای که در آنها پورتهایی از رایانه که باز هستند و امکان رخنه در آنها وجود دارد، مورد شناسایی قرار میگیرند. این کار معمولاً در رایانهها به وسیله "فایروالها" مورد بررسی قرار میگیرند اما با این حال امکان دور زدن آنها نیز وجود دارد.

2. قرار دادن رمز عبور: با استفاده از این امکان در رایانهها، زمانی که کسی بخواهد به اطلاعات رایانه دسترسی پیدا کند، رایانه از وی درخواست رمز عبور خواهد کرد؛

3. استفاده از آنتیویروسهای مؤثر، فعال و معتبر.

4. استفاده از پروکسیها در شبکههای داخلی، به خصوص در شبکههای اینترنتی داخلی شرکتها و سازمانهای حساس دولتی که اطلاعات مهمی را در اختیار دارند که مانع از آن شوند که این شبکههای داخلی وارد سایتهای به خصوصی شوند و همچنین مانع فعالیت نرمافزارهای جاسوسی در این شبکههای داخلی شوند.

5. استفاده از مرورگرهای وب موزیلا، گوگل کروم که دارای ضریب امنیتی بالاتری نسبت به مرورگر اینترنت اکسپلورر هستند.

6. عدم نصب هرگونه نرمافزار ناشناس و جلوگیری از نصب نرمافزارهای ناشناخته که در تبلیغات آنها را دارای کارکردهای خارق العاده توصیف میکنند.

7. نصب یک host file بر روی رایانه که سایتهای جاسوسی را تشخیص دهد.

نتیجهگیری

برخی معتقدند با امکاناتی که اینترنت دارد، فضای بالقوهای را برای جاسوسی و اعمال مجرمانه از راه خود به وسیله کاربران و هکرها فراهم آورده است و باید در این زمینه قانونگذاریهای سختگیرانهتری صورت پذیرد، اما از سوی دیگر مخالفان اعتقاد دارند که بحث مربوط به کنترل بر فضای مجازی، قابلیتهای آزادانه فضای مجازی را محدود میکند و تعداد کمی از موارد جاسوسی در اینترنت را نباید به میلیونها استفاده مفید از فضای مجازی تعمیم داد.

دسترسی غیرمجاز به رایانه یک نفر دیگر در هر قالبی در قوانین بسیاری از کشورها جرم محسوب میشود. متأسفانه در این زمینهها در کشور ما قوانین مدونی وجود ندارد. نیاز به حقوقدانانی که با روش کار این نرمافزارهای جاسوسی آشنا باشند در فرآیند قانونگذاری احساس میشود. از دیگر خلأهای قانونی در این زمینه، مربوط به قابلیت بیمکان و زمان بودن فضای مجازی است. تصور کنید که در صورتی که برنامه و یا نرمافزار جاسوسی رایانه ما را مورد حمله قرار دهد و ما به این موضوع پی ببریم.

اگر بخواهیم از این نرمافزار شکایت کنیم موانع زیادی ممکن است پیش روی ما قرار بگیرد. ممکن است نرمافزار متعلق به یک کشور خارجی باشد. در این صورت نیازمند همکاری بینالمللی و قوانین شفاف بینالمللی در این زمینه هستیم تا بتوانیم شکایت خود را پیگیری کنیم. اکنون در سطح جهان، فضای مجازی از نبود چنین قوانین بینالمللی رنج میبرد و حتی گاهاً دیده شده که برخی از دولتها از این نرمافزارهای جاسوسی غیرقانونی بر ضد سایر کشورها به صورت علنی استفاده میکنند که نمونه آن را در مورد ویروس رایانهای استاکسنت که برنامه هستهای کشورمان را مورد حمله قرار داد، ملاحظه کردیم که رژیم صهیونیستی تلویحا دخالت خود را در این زمینه پذیرفت.

منابع:

1. "ویروسی که صنایع ایران را هدف قرار دادهاست" (فارسی). وبگاه عصرایران. بازبینیشده در خرداد 1391.

2. "۶۵ درصد از قربانیان بدافزار استاکس نت ایرانی هستند" (فارسی). ایرنا. بازبینیشده در خرداد 1391.

3. "عامل انتقال ویروس استاکسنت به تجهیزات نطنز مشخص شد". تابناک، بازبینیشده در ۲۸ فروردین ۱۳۹۱.

ابزارهای جاسوسی در فضای مجازی

1. هک

به معنای پیدا کردن یک نقطه ضعف در رایانه و یا شبکههای رایانهای است که به طور معمول به وسیله فردی که دارای اطلاعات زیادی از رایانه است، صورت میپذیرد. هکرینگ در واقع یک خرده فرهنگ است که در غالب فعالیت زیرزمینی رایانه ای شناخته میشود. از هکرهایی که از رایانهها در برابر حملههای امنیتی دفاع میکنند به عنوان هکر "کلاه سفید" و از هکرهای غیرقانونی و خلافکار تحت عنوان هکر "کلاه سیاه" یاد میشود.

یک هکر ممکن است کار جاسوسی و هکینگ را برای بهدست آوردن سود و یا اعتراض و یا به صورت تصادفی انجام دهد. گاهی نیز کار هک برای بهدست آوردن اطلاعات حیاتی است. گاهی نیز تنها هدف هکر این است که به مدیران و کاربران نشان دهند که سیستم آنها قابل هک شدن است. امروزه هکرها بیش از گذشته شناخته شدهاند. وجود گروههای هکر زیرزمینی به عنوان مثال در کشور ما گروه هکرهای "جهاد مجازیگ که یک سایت نظامی صهیونیستی را هک کرد و یا "ارتش سایبری"، میتوان گفت که حداقل، فعالیت هکرهای کلاه سفید در جامعه به رسمیت شناخته شده است.

2. ارائه دهندههای خدمات اینترنتی

"آیاسپی" در واقع سازمان ارائه دهنده خدمات اینترنتی است. این سازمان در واقع یک سازمان خصوصی و غیرانتفاعی است. این سازمان امکان ارتباط باند وسیع را برای اینترنت فراهم میآورد. آیاسپی انواع متفاوتی از دسترسی اینترنتی شامل (dial-up، DSL، ADSL، FTTH، ISDN) را فراهم میآورد. اما این آیاسپی ها امکان رصد اطلاعات منتقل شده از خود را دارند. این امر امکان بالقوهای را برای جاسوسی از اطلاعات، فراهم آورده است. معمولاً بیشتر شرکتهای ارائه دهنده خدمات اینترنتی، در کشورهای غربی فعالیت میکنند.

با آنکه قوانین بسیاری از کشورها امکان مونیترینگ اطلاعات آیاسپیها را نمیدهد اما در مواقعی دولتهای کشورهایی که این سازمانها در آنها قرار دارند به خود اجازه میدهند که به طور رسمی و یا غیررسمی اطلاعات منتقل شده بهوسیله شبکههای اینترنتی سایر کشورها را مورد بازبینی قرار دهند. این امر در زمان بحث مربوط به سایت "ویکی لیکس" نیز مطرح شد که آمریکا به دلیل انتشار اسناد محرمانهاش به وسیله این سایت، خواستار آن شد که ارائه دهندگان خدمات اینترنتی، ارائه سرویس به این سایت را قطع کنند، اما از آنجا که دامنه این سایت در کشور سوئد ثبت شده بود، امکان چنین کاری طبق قوانین کشور سوئد، نبود.

پژوهشها نشان میدهند که جدای از هکرها و موارد احتمالی جاسوسی از راه آیاسپیها، بیشترین موارد جاسوسی اینترنتی به وسیله تروجانها، ویروسها، کرمها، نرمافزارهای جاسوسی، بک دورها و نرمافزارهای تبلیغاتی صورت میپذیرد.

3. نرمافزارهای جاسوسی

اولین بار نام نرمافزار جاسوسی در 1995م. به کار رفت. نوعی از نرمافزارها هستند که بر روی رایانه نصب میشوند و به جمعآوری اطلاعات از رایانه بدون اجازه کاربر میپردازند. اغلب تشخیص و حذف این نرمافزارها مشکل است. معمولاً اطلاعاتی که به وسیله این نرمافزارها جمعآوری میشود، شامل ثبت گشت و گذار کاربر در محیط اینترنت، شناسایی کد رمز عبور کاربر به خصوص در عملیات بانکی و مسیریابی گشت و گذار اینترنتی (pop-up) و ارائه آن به شرکتهای تبلیغاتی است. در واقع بسیاری از نرمافزارهای جاسوسی در زمینه تبلیغات فعال هستند و زمانی که کاربر وارد یک سایت خاص میشود، انواع و اقسام تبلیغات را به صورت ناخواسته بر صفحه رایانهی شما نمایش میدهند. گاهی این تبلیغات، تبلیغات غیراخلاقی و همچنین توهین کننده هستند که به وسیله گروههای افراطی انتشار مییابند. برخی از این نرمافزارهای جاسوسی غیرقانونی هستند که قوانین مربوط به کپی رایت و انتشار مطالب پورنوگرافی را نقض میکنند.

گاهی نیز این نرمافزارها ممکن است در کارکرد رایانه و برنامههای آن اختلال ایجاد کنند. یک تحقیق در سال 2005م. در آمریکا نشان داد که دست کم 61 درصد از رایانههای خانگی مورد مطالعه، به یک نرمافزار جاسوسی آلوده شدهاند و این در حالی بود که 91 درصد از کاربران به هیچوجه از این موضوع اطلاع نداشتند. بسیاری از نرمافزارهای جاسوسی از "جاوا اسکریپت" ویندوز سوءاستفاده میکنند و مجوز نصب خود را بر روی ویندوز میگیرند. نرمافزارهای جاسوسی معمولاً خود را منتشر نمیکنند و سعی ندارند که خود را در رایانههای دیگر قرار دهند و در مواقع نصب نرمافزار بر روی رایانه، کاربر و رایانه را فریب میدهند. شکل زیر در واقع درخواست نصب یک نرم افزار جاسوسی از کاربر است که در قالب مشروع صورت میپذیرد.

این فریب در حالی است که برخی از نرمافزارهای جاسوسی خود را به عنوان نرمافزارهای امنیتی و ضدویروس معرفی میکنند. برخی از نرمافزارهای جاسوسی با تبلیغاتی مانند افزایش سرعت سیستم و افزایش کارایی سیستم، کاربر را فریب میدهند که آنها را بر روی رایانه خود نصب کنند. نرمافزارهای جاسوسی همراه نرمافزارهای دیگر نیز میتوانند نصب شوند و این در حالی است که نرمافزار هدف ممکن است به هیچوجه آسیب رسان نباشد.

گاهی نرمافزار جاسوسی از راه یک حفره امنیتی کار میکند. به این صورت که، زمانی که کاربر در محیط اینترنت به جستوجو میپردازد، نرمافزار جاسوسی مرورگر وب را تحت تأثیر قرار میدهد که به سایتهای خاص برود و برنامههای خاصی را نصب کند. شاید بسیار برای ما در محیط اینترنت اتفاق افتاده باشد که شاهد آن هستیم که مرورگر اینترنت رایانه ما بدون آنکه ما عملی انجام دهیم، صفحات اینترنتی را باز میکند و یا به سایتهای خاصی میرود. برخی از نرمافزارهای جاسوسی نیز "سیستم امنیتی" رایانه را مختل میسازند تا راه را برای حملات بعدی سهل سازند.

برخی از نرمافزارهای جاسوسی نیز به سرقت میپردازند. روش کار آنها به این صورت است که اطلاعات یک تولید کننده نرمافزار را به نام خود تغییر داده و یا از آن نرمافزار به صورتی دیگر سوءاستفاده میکنند و یا نرمافزار را جدا از قوانین مربوط به حق تکثیر انتشار میدهند. برخی تحقیقات نیز نشان دادهاند که نزدیک به 20 میلیون آمریکایی به نوعی قربانی سرقت اطلاعات کاربری خود به وسیله نرمافزارهای جاسوسی شدهاند. نکته جالب در اینجاست که نزدیک 15 درصد از نرمافزارهای جاسوسی خود را به عنوان آنتیویروس معرفی میکنند.

4. اسب تروا

شاید داستان حمله معروف تاریخی "اسب تروا" در یونان را شنیده باشید. اسب غول پیکری که به عنوان پیشکش به آتنیان داده شد اما در واقع یک نفوذگر بود. این برنامههای رایانهای نیز خود را به عنوان سیستم راهانداز معرفی میکنند اما در واقع قصد جاسوسی و کسب اطلاعات از کاربر هدف را دارند. در واقع این برنامه، رایانه میزبان را فریب میدهد.

5. ویروسها

یک برنامه اجرایی است که یک کپی از خودش را در هر سند و برنامهای قرار میدهد. در حالی که برخی از ویروسها بیضرر هستند اما بیشتر ویروسها برای فعالیت رایانه مضر و مخرب هستند.

6. کرمها

کرمها نیز مانند ویروسها، یک برنامه خود تولیدگر هستند. تفاوت کرم با ویروس در این است که کرمها بدون دخالت کاربر عمل میکنند و نیازی نیست که خود را متصل به یک برنامه بسازند.

7. بک دور

در حقیقت یک روش برای دور زدن تأیید هویت برنامهها بر روی رایانه است. وقتی یک سیستم به این برنامه آلوده شود در واقع یک در پشتی (مانند در پشتی خانه) ایجاد میکند و از آن راه به انتقال اطلاعات و یا اجازه برای نصب برنامههای غیرمجاز میدهد و به این صورت اجازه حمله مهاجمان به رایانه فراهم میآید. هکرها به طور معمول "بک دورها" را برای حمله به رایانهها انتخاب میکنند.

8. بستههای اسنیفر

یک برنامه نرمافزاری کاربردی است که در انتقال دادهها در شبکه، درخواست رمز عبور از کاربر میکند.

9. روت کیت

این ابزار در واقع طراحی شده است برای آنکه خود را از دید ابزارهای امنیتی رایانه پنهان سازد و مجموعهای از برنامههاست که برای سرنگونی سیستم کنترلی رایانه از راههای مشروع عمل میکند. معمولاً روت کیت ها مانع از حذف خود به وسیله سیستم میشوند. آنها همان گونه که از نامشان پیداست، به ریشهایترین قسمتهای مدیریتی رایانه دسترسی پیدا میکنند. پیدا کردن روت کیت ها در رایانه بسیار دشوار است زیرا آنها نرمافزارهای شناسایی خود را از کار میاندازند.

این برنامه به طور معمول علاوه بر آنکه به اطلاعات مدیریتی رایانه دسترسی پیدا میکند، باعث آن میشود تا برنامههای جاسوسی و ویروسی به آسانی روی رایانه نصب شوند و همچنین امکان نقض حقوق کپی رایت را در نصب برنامهها و نرمافزارها میدهد. مانند بسیاری از برنامههای جاسوسی، روت کیت ها به سادگی خود را در اینترنت انتشار میدهند.

10. روش اجتماعی

این روش در حقیقت یک نوع فریب است. گاهی هکر در لباس یک حمایت کننده از کاربر میخواهد که به او اطلاعاتی را برای تعمیر رایانهاش بدهد و یا با استفاده از ترفندهایی خود را به عنوان یک ادمین جا میزند و یا یک مأمور دولتی (در این مواقع هکر فرد را تهدید میکند) که نیازمند اطلاعات است. این روش به زرنگ بودن و باهوشی هکر بسیار بستگی دارد و میزان استفاده هکرها از این روش در سطح جهان زیاد است. "فیشینگ" (حمله حقه بازانه) نیز یک نوع از جاسوسی بر مبنای ارتباط اجتماعی است که از راه جلب اعتماد کاربر صورت میپذیرد و مهاجم از این راه به اطلاعات رایانهها دسترسی پیدا میکند. در اینجا رایانه به نوعی به وسیله عامل مهاجم فریب میخورد.

11. کوکیها

کوکیها در واقع به عنوان (HTTP) کوکی و یا (BROWERS) کوکی نیز شناخته میشوند که قسمتی از اطلاعات سایتها هستند که در مرورگر اینترنت رایانه ذخیره میشوند. این مکانیزم در واقع طراحی شده بود تا سایتها از فعالیتهای قبلی کاربران در سایت خود مطلع باشند. این اطلاعات ذخیره شده میتواند سابقه صفحات بازدید شده وب به وسیله کاربر و یا اطلاعات نام کاربری برای برخی سایتها مانند: یاهو میل و یا جی میل، حتی در بازههای زمانی چند ساله باشد. این سیستم با آنکه یک امر ضروری برای سایتها است تا بفهمند که کاربر هنوز در سایت "لاگ این" است یا نه، بحثهای امنیتی زیادی را موجب شده است.

یک هکر به راحتی میتواند به اطلاعات کوکیها دسترسی پیدا کند. از سوی دیگر شرکتهای تبلیغاتی نیز میتوانند فعالیت کاربر را در بازدید تبلیغات و عکسهای تبلیغی رصد کنند و میزان علاقه کاربران به تبلیغات خاص را پیدا کنند. از سوی دیگر همان طور که در بالا نیز ذکر شد، دسترسی به اطلاعات رمز عبور کاربر از راه کوکیها نیز میسر است. اکنون در برخی از کشورها مانند ایالات متحده و اتحادیه اروپا قانونهایی در مورد قرار دادن کوکیها در صفحات وب وجود دارد تا جلوی سوء استفادههای احتمالی و جاسوسی گرفته شود.

12. کلیدهای ورود به سیستم

این برنامه در واقع استفاده از کلیدهای صفحه کلید رایانه را ثبت میکند. این امر باعث میشود تا زمانی که کاربر رمز عبور را وارد میسازد، برنامه از روی کلیدهای مورد استفاده، رمز را تشخیص دهد. بیشتر موارد استفاده از این برنامه مربوط به سوء استفادههای بانکی است.

دو مثال از جاسوسیهای اینترنتی در جهان و ایران

1. ویکی لیکس

"این سایتی است که به وسیله معترضان چینی، روزنامهنگاران و به کمک ریاضیدانان و تکنولوژیهای جدید، در آمریکا، اروپا، استرالیا، تایوان و آفریقای جنوبی، بنیان یافته است." این جملهای است که در زمان ایجاد سایت ویکی لیکس، در سایت قرار گرفت، سایتی که مدتهاست در صدر اخبار بینالمللی جای گرفته است و با افشای اسناد، تحولی در جامعه بینالملل به وجود آورده است که از آن به عنوان 11 سپتامبر اطلاعاتی نام میبرند. ادعا شده که این سایت تا کنون بیش از یک میلیون و دویست هزار سند امنیتی را منتشر کرده است. "جولیان آسانژ" در سال 2007م. مسئول این سایت شد.

نام این سایت از دو کلمه wiki و Leak تشکیل یافته است که wiki به معنای نوعی از سایتها است که محتوای آنها به وسیله مخاطبان و بازدید کنندگانشان ایجاد و تصحیح میشود (مانند سایت Wikipedia که دانشنامهی جهانی اینترنتی مخاطب محور محسوب میشود)، کلمه Leak هم در لاتین به معنای افشا، تراوش و رخنه کردن است. از اقدامهای ویکیلیکس، هک کردن پستالکترونیک "سارا پیلین" و انتشار محتویات آن بود که جنجالهای بسیاری را برانگیخت.

اما آنچه که ویکیلیکس را در صدر اخبار قرار داد از آوریل 2010م. شروع شد و زمانی که سایت ویکیلیکس پست ویدئوییای را در سایت خود قرار داد. محتوای این ویدئو نظرها را به خود جلب کرد. در این ویدئو، بالگرد نیروهای آمریکایی در عراق دو گزارشگر بینالمللی رویترز را که عراقی بودند به اشتباه و در منطقه درگیری با تروریستها، هدف قرار داد. این ویدئو تحت عنوان "آدم کشی موازی" بر روی سایت قرار گرفت.

2. ویروس استاکس نت

این ویروس در اواسط تیرماه ۱۳۸۹ در سراسر جهان انتشار یافت. نخستین بار کارشناسان رایانهای بلاروس متوجه وجود ویروسی شدند که هدف آن سامانههای هدایتگر تأسیسات صنعتی با سیستم عامل ویندوز است. کارشناسان معتقدند طراحان این بدافزار یک منطقه جغرافیایی خاص را مدنظر داشتهاند و طبق گزارش مجله (Business week) هدف از طراحی این ویروس دستیابی به اطلاعات صنعتی ایران بوده است. این ویروس برای جلوگیری از شناسایی شدن خود از امضای دیجیتال شرکت (Realtek) استفاده میکرد. روزنامه "نیویورک تایمز" در تاریخ ۱۶ ژانویه ۲۰۱۱ میلادی، در مقالهای مدعی شد که "اسرائیل استاکسنت را در مرکز اتمی دیمونا و بر روی سانتریفیوژهای مشابهی که ایران از آنها در تأسیسات غنیسازی اورانیوم نطنز استفاده میکند، با موفقیت آزمایش کرده بود." در اواخر ماه مه ۲۰۱۲م. رسانههای آمریکایی اعلام کردند که استاکسنت مستقیماً به دستور "اوباما" رئیسجمهور آمریکا طراحی، ساخته و راهاندازی شده است.

وزیر ارتباطات ایران در آبان ۱۳۸۹ اعلام کرد که رایانههای آلوده شده به این ویروس شناسایی و در مرحلهی پاکسازی قرار دارند. وی همچنین اظهار کرد که منشأ ورود این ویروس به ایران نه از راه شبکه اینترنت بلکه از راه حافظههای جانبی بوده که افرادی از خارج از کشور به ایران آورده و بدون بررسی لازم به رایانههایی در داخل ایران متصل کردهاند. هفتهنامه "اشپیگل" در مقالهای این احتمال را مطرح کرده است که این ویروس ناخواسته به وسیله کارشناسان شرکت "اتم استروی اکسپورت" روسیه و به وسیله یک حافظه جانبی فلش به رایانههای نیروگاه اتمی بوشهر منتقل شده است. به گفته سایت تابناک فرد انتقال دهنده ویروس، جاسوس ایرانی و عضو سازمان مجاهدین خلق ایران است که حافظه را به تجهیزات ایران وارد کرده است.

یک مطالعه درباره گسترش استاکسنت که توسط سیمانتک انجام گرفت، نشان داد که کشورهای آسیب دیده اصلی در روزهای اولیه انتشار ویروس، ایران، اندونزی و هند بودند.

روشهای پیشگیری از جاسوسی مجازی

1. رصد آسیبپذیری: شامل بازبینی سیستمهای رایانهای است به صورت دورهای که در آنها پورتهایی از رایانه که باز هستند و امکان رخنه در آنها وجود دارد، مورد شناسایی قرار میگیرند. این کار معمولاً در رایانهها به وسیله "فایروالها" مورد بررسی قرار میگیرند اما با این حال امکان دور زدن آنها نیز وجود دارد.

2. قرار دادن رمز عبور: با استفاده از این امکان در رایانهها، زمانی که کسی بخواهد به اطلاعات رایانه دسترسی پیدا کند، رایانه از وی درخواست رمز عبور خواهد کرد؛

3. استفاده از آنتیویروسهای مؤثر، فعال و معتبر.

4. استفاده از پروکسیها در شبکههای داخلی، به خصوص در شبکههای اینترنتی داخلی شرکتها و سازمانهای حساس دولتی که اطلاعات مهمی را در اختیار دارند که مانع از آن شوند که این شبکههای داخلی وارد سایتهای به خصوصی شوند و همچنین مانع فعالیت نرمافزارهای جاسوسی در این شبکههای داخلی شوند.

5. استفاده از مرورگرهای وب موزیلا، گوگل کروم که دارای ضریب امنیتی بالاتری نسبت به مرورگر اینترنت اکسپلورر هستند.

6. عدم نصب هرگونه نرمافزار ناشناس و جلوگیری از نصب نرمافزارهای ناشناخته که در تبلیغات آنها را دارای کارکردهای خارق العاده توصیف میکنند.

7. نصب یک host file بر روی رایانه که سایتهای جاسوسی را تشخیص دهد.

نتیجهگیری

برخی معتقدند با امکاناتی که اینترنت دارد، فضای بالقوهای را برای جاسوسی و اعمال مجرمانه از راه خود به وسیله کاربران و هکرها فراهم آورده است و باید در این زمینه قانونگذاریهای سختگیرانهتری صورت پذیرد، اما از سوی دیگر مخالفان اعتقاد دارند که بحث مربوط به کنترل بر فضای مجازی، قابلیتهای آزادانه فضای مجازی را محدود میکند و تعداد کمی از موارد جاسوسی در اینترنت را نباید به میلیونها استفاده مفید از فضای مجازی تعمیم داد.

دسترسی غیرمجاز به رایانه یک نفر دیگر در هر قالبی در قوانین بسیاری از کشورها جرم محسوب میشود. متأسفانه در این زمینهها در کشور ما قوانین مدونی وجود ندارد. نیاز به حقوقدانانی که با روش کار این نرمافزارهای جاسوسی آشنا باشند در فرآیند قانونگذاری احساس میشود. از دیگر خلأهای قانونی در این زمینه، مربوط به قابلیت بیمکان و زمان بودن فضای مجازی است. تصور کنید که در صورتی که برنامه و یا نرمافزار جاسوسی رایانه ما را مورد حمله قرار دهد و ما به این موضوع پی ببریم.

اگر بخواهیم از این نرمافزار شکایت کنیم موانع زیادی ممکن است پیش روی ما قرار بگیرد. ممکن است نرمافزار متعلق به یک کشور خارجی باشد. در این صورت نیازمند همکاری بینالمللی و قوانین شفاف بینالمللی در این زمینه هستیم تا بتوانیم شکایت خود را پیگیری کنیم. اکنون در سطح جهان، فضای مجازی از نبود چنین قوانین بینالمللی رنج میبرد و حتی گاهاً دیده شده که برخی از دولتها از این نرمافزارهای جاسوسی غیرقانونی بر ضد سایر کشورها به صورت علنی استفاده میکنند که نمونه آن را در مورد ویروس رایانهای استاکسنت که برنامه هستهای کشورمان را مورد حمله قرار داد، ملاحظه کردیم که رژیم صهیونیستی تلویحا دخالت خود را در این زمینه پذیرفت.

منابع:

1. "ویروسی که صنایع ایران را هدف قرار دادهاست" (فارسی). وبگاه عصرایران. بازبینیشده در خرداد 1391.

2. "۶۵ درصد از قربانیان بدافزار استاکس نت ایرانی هستند" (فارسی). ایرنا. بازبینیشده در خرداد 1391.

3. "عامل انتقال ویروس استاکسنت به تجهیزات نطنز مشخص شد". تابناک، بازبینیشده در ۲۸ فروردین ۱۳۹۱.

4. http://www.us-cert.gov/control_systems/pdf/undirected_attack0905.pdf

5. Taylor, Paul A. (1999). Hackers. Routledge. ISBN 978-0-415-18072-6.

6. Kladko, Brian (March 21, 2004). "Prying Eyes Lurk Inside Your PC; Spyware Spawns Efforts at Control.". The Gale Group, Inc.. Retrieved June 5, 2008.

7. Kelly, Cathal (Mar 31, 2009), Cyberspies' code a click away - Simple Google search quickly finds link to software for Ghost Rat program used to target governments, Toronto, Ontario, Canada, retrieved 2009-04-04

سعید واحدی فر/ منبع: برهان5. Taylor, Paul A. (1999). Hackers. Routledge. ISBN 978-0-415-18072-6.

6. Kladko, Brian (March 21, 2004). "Prying Eyes Lurk Inside Your PC; Spyware Spawns Efforts at Control.". The Gale Group, Inc.. Retrieved June 5, 2008.

7. Kelly, Cathal (Mar 31, 2009), Cyberspies' code a click away - Simple Google search quickly finds link to software for Ghost Rat program used to target governments, Toronto, Ontario, Canada, retrieved 2009-04-04